- 后台指南

- 邮箱发送配置使用指南

- 配置支持生成静态功能

- EyouCms去掉URL中的index.php

- 百度云空间教你去掉URL中index.php的方法

- 宝塔环境教你去掉URL中index.php的方法

- 企业认证小程序使用指南

- 留言模型验证码调用

- 通用微信小程序使用指南

- 留言表单如何使用上传功能

- 手机站域名的正确配置方式

- 文档评论插件使用指南

- 百度分享插件使用指南

- 中文简繁体切换插件使用指南

- 蜘蛛访问统计插件使用指南

- ip访问限制插件使用指南

- 阿里云短信配置使用指南

- 微信扫码登录插件使用指南

- QQ登录插件使用指南

- EyouCMS 微信支付配置、网页授权、获取收货地址

- 文档定时发布插件使用指南

- 留言表单属性的手机号码、邮箱地址的格式验证

- 百度智能小程序使用指南

- 如何在微信公众号/微信小程序中嵌入易优小程序

- 阿里云OSS配置教程

- 微信公众号如何加入IP白名单

- 快速收录插件使用指南

- 如何防止网站模板文件被仿盗?

- EyouCMS 微站点配置

- 易优CMS 虎皮椒支付配置

- 易优CMS 问答插件使用指南

- 如何设置百度广告

- Robots技巧_蜘蛛访问统计插件

- 微信公众号插件配置指南

- 如何制作可切换的会员中心模板?

- 定制的零件列表的标签调用方法

- 微信小程序如何获取直播房间号?

- 腾讯云短信配置使用指南

- 加快微信小程序的访问速度

- 加快智能小程序的访问速度

- 腾讯云COS插件使用指南

- 支付宝支付配置教程

- 支付宝支付终端签约教程

- 如何解除绑定微信公众号

- channel栏目标签的附加功能使用教程

- 获取微信扫描登录的应用配置appid/appsecret

- 扫码官方公众号登录后台的说明书

- 扫码微信应用登录后台的说明书

- 高级代理商平台自助购买授权的教程指南

- 西数虚拟主机代理配置使用指南

- 代理商平台推荐主机模板修改教程

- 易优CMS目录权限设置教程,仅供参考

- 易优CMS二开手机注册登录教程

- 快速彻底根治网站源码里的木马代码与多余可疑文件

- 会员中心QQ、微信绑定会员账号

- API接口密钥的验证逻辑代码教程

- 会员中心实人认证插件配置教程

- 百度小程序开通获取手机号功能教程

- 留言模型如何使用手机短信验证码

- 易优CMS 视频章节分组插件使用指南

- 文章采集插件 定时发布教程

- 文档内链管理插件使用指南

- redis缓存加速插件使用教程

- Paypal支付配置

- 快递助手查询插件的配置教程

- 城市分站独立模板的制作教程

- 文档导入定时发布器的定时配置教程

- 导入文档压缩包的规范要求

- 百度AI语音阅读获取应用信息

- 百强城市列表

- 百度翻译插件配置教程

- 开通获取openai官方的api keys值

- Ai智能创作,直连和中转要怎么选择?

- Ai智能创作平台的定时创作教程

- Ai智能创作平台的定时发布教程

- 获取易优官网的ai创作apikey值

- 加快抖音小程序的访问速度

- Ai智能创作,反向代理配置教程

- PbootCMS的sqlite数据格式转成mysql数据格式,轻松几步搞定

- 等保测评助手使用教程

- 获取百度地图AK

- 关联文档插件前台标签使用方法

- 在宝塔里定时清理网站缓存

- 百度编辑器的锚点用法教程

- 七牛云老文件同步解决步骤

- 阿里云OSS对象存储老文件同步解决步骤

- 腾讯云COS老文件同步解决步骤

- VIP激活码使用教程

- 快递查询API的注册使用教程

- 设置公众号的JS接口安全域名、业务域名等

- 小程序的图片比例说明

- 聚合翻译指南

- 国内IP屏蔽插件使用指南

- IM客服在线系统-使用前必看教程

- 开放workerman服务的端口号

- 启动workerman服务守护进程

- php配置取消禁用涉及的函数

- 客服系统连接失败可能的原因

- php不是内部或外部命令

- IM客服的前台咨询图标调用教程

- 可视化微信商城小程序功能释义

快速彻底根治网站源码里的木马代码与多余可疑文件

重要1:二次开发的网站请谨慎!!!

重要2:事先备份网站数据库与源码!!!

本教程操作繁琐,请耐心照着一步步操作,大致流程如下:

下载官方核心包 -> 扫描专属目录 -> 清空网站根目录 -> 上传解压新源码

1、在网站后台在线扫描,检查是否存在可疑恶意文件、DDOS攻击脚本等。

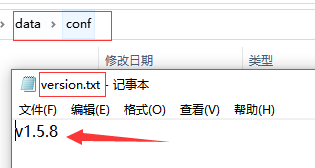

2、查看你网站的版本号 /data/conf/version.txt,如下图:v1.5.8版本

下载对应版本的源码核心包(里面不包含前台模板、图片目录等每个网站独有的文件),并解压到本地新的文件夹 eyou 里。

EyouCMS-V1.5.8-UTF8-Core.zip

EyouCMS-V1.5.7-UTF8-Core.zip

EyouCMS-V1.5.6-UTF8-Core.zip

EyouCMS-V1.5.5-UTF8-Core.zip

EyouCMS-V1.5.4-UTF8-Core.zip

EyouCMS-V1.5.3-UTF8-Core.zip

EyouCMS-V1.5.2-UTF8-Core.zip

EyouCMS-V1.5.1-UTF8-Core.zip

……更多早期版本,如需要请反馈

3、复制你网站的模板、图片、分页等二开新增的文件,按对应目录粘贴到刚才解压的新源码 www 里,目录和文件如下:

/public/upload -- 早期上传目录(没有可以忽略)

/template -- 前台模板目录

/uploads -- 上传目录

/weapp -- 插件目录

/extend/function.php -- 用户自定义函数文件

/core/library/think/paginator/driver/Eyou.php -- PC端列表分页html代码文件

/core/library/think/paginator/driver/Mobile.php -- 手机端列表分页html代码文件

4、对以上第3步的目录文件,进行查杀木马

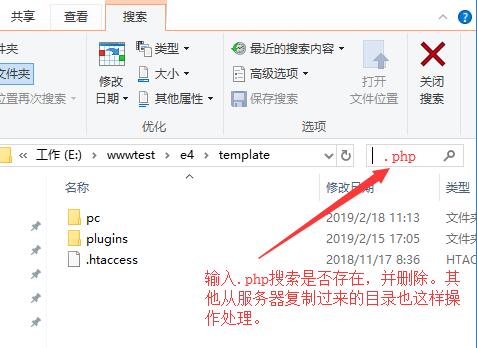

(1)通过windows查找文件的方式,搜索以下目录是否存在 php文件,并将删除。

/public/upload

/template

/uploads

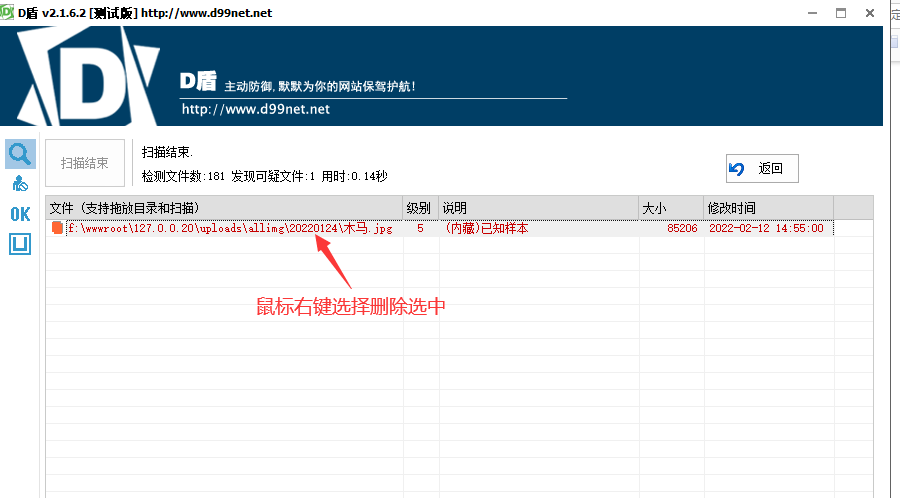

(2)使用D盾工具查杀这几个目录和文件(D盾下载地址:点击下载)

/public/upload

/template

/uploads

/weapp -- 插件目录(如果插件扫描有可疑文件,建议联系开发者确认是否木马文件、或多余可疑恶意文件)

/extend/function.php

/core/library/think/paginator/driver/Eyou.php

/core/library/think/paginator/driver/Mobile.php

(3)如发现是图片木马,右键选择删除;如发现是模板文件,请用(除记事本之外)编辑器查看并手工处理可疑代码片段。

(4)建议人工检查 /template 模板文件代码,是否存在可疑代码片段、或者新增模板文件,并删除。

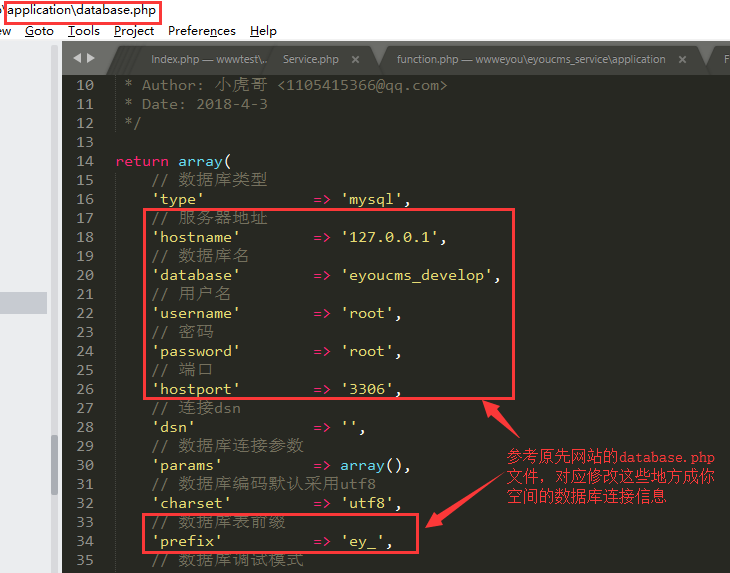

5、在中毒网站的目录内,打开 application/database.php 数据库配置文件,将对应信息填写到新源码包 www 的 application/database.php 文件里,如图:

6、重置空间

(1)一键清空当前站点所在的空间目录

1、如果是宝塔环境,根目录里的 .user.ini 不要删除

2、如果虚拟空间,直接从最外一级清空目录,因为 .svn 目录,可能有些木马会注入其中。

(2)重启空间或服务器(避免存在内存木马)

(3)修改空间或者服务器,宝塔面板,网站FTP,网站后台等等与网站相关的一切登录密码

(4)适当开启一些安全防护功能,比如:防火墙、防篡改(可能会导致下次升级网站部分文件覆盖失败)

7、打新源码压缩包 www ,上传到空间/服务器进行解压即可。